0x01简介Apache Tomcat最早是由Sun Microsystems开发的一个Servlet容器,在1999年被捐献给...Tomcat主要实现了Java EE中的Servlet、JSP规范,同时也提供HTTP服务,是市场上非常流行的Java Web容器。Tomcat 服务器是...

”java反序列化漏洞 tomcat“ 的搜索结果

CVE-2016-8735漏洞描述:该漏洞与之前Oracle发布的 mxRemoteLifecycleListener 反序列化漏洞(CVE-2016-3427)相关,是由于使用了JmxRemoteLifecycleListener 的监听功能所导致。而在Oracle官方发布修复后,Tomcat未能...

本文是i春秋论坛作家「Ybwh」表哥原创的一篇技术文章,浅析CVE-2020-9484 Apache Tomcat反序列化漏洞。01漏洞概述这次是因为错误配置和org.apache.catalina.session.FileStore的LFI和反序列化漏洞引起的RCE。当配置...

按照Sun Microsystems提供的技术规范,实现了对Servlet和JavaServer Page(JSP)的支持,并提供了作为Web服务器的一些特有功能,如Tomcat管理和控制平台、安全域管理和Tomcat阀等。Tomcat 很受广大程序员的喜欢,因为...

Tomcat反序列化漏洞 CVE-2020-9484 漏洞简介 当使用tomcat时,如果使用了tomcat提供的session持久化功能,如果存在文件上传功能,恶意请求者通过一个流程,将能发起一个恶意请求造成服务端远程命令执行。 影响版本 &...

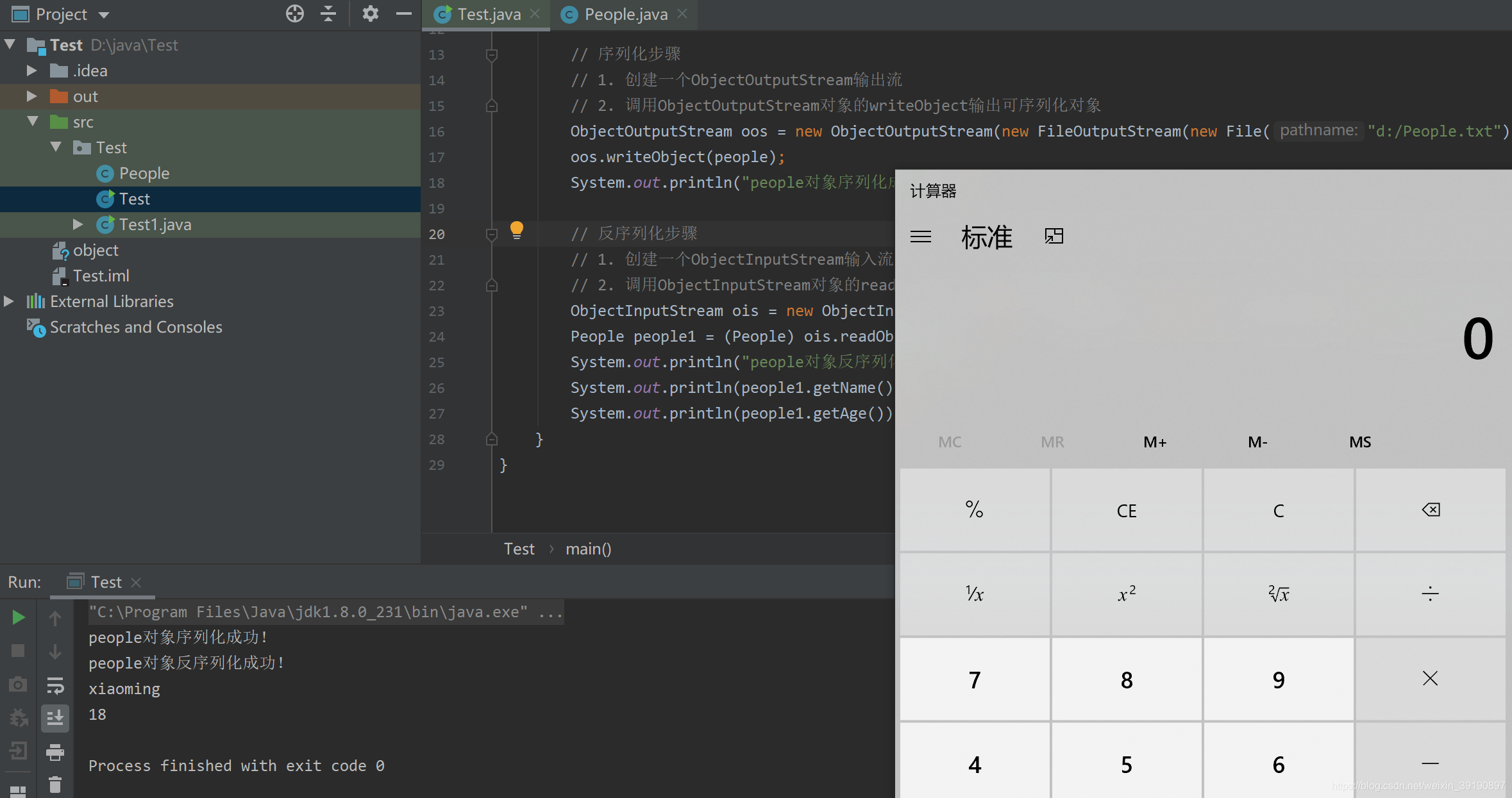

复现java反序列化漏洞的方法

标签: 网络安全

通过上面的步骤,我们可以成功地复现Java反序列化漏洞,并在使用ysoserial生成恶意payload之后,我们需要将其发送到目标服务器进行验证漏洞是否存在。接下来,我们需要构造一个包含这个类的序列化数据。

JAVA反序列化、PHP反序列化,场景容器反序列化利用过程

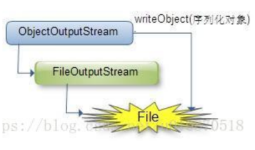

威胁说明如果Java应用对用户输入,即不可信数据做了反序列化处理,那么攻击者可以通过构造恶意输入,让反序列化产生非预期的对象,非预期的对象在产生过程中就有可能带来任意代码执行。问题原因类ObjectInputStream...

Apache Dubbo是一款高性能、轻量级的开源Java RPC服务框架

反序列化漏洞通常会出现在Java、.NET、PHP等语言的应用程序中,例如Java中的ObjectInputStream、XMLDecoder,.NET中的BinaryFormatter、JavaScriptSerializer等,PHP中的unserialize函数等。反序列化漏洞...

XStream 在解析XML文本时使用黑名单机制来防御反序列化漏洞,但是其 1.4.15 及之前版本黑名单存在缺陷,攻击者可利用javax.naming.ldap.Rdn_-RdnEntry及javax.sql.rowset.BaseRowSet构造JNDI注入,进而执行任意命令...

从上面我们了解到,反序列化漏洞主要是由于硬编码引起的,那么只要解决硬编码,就解决了该漏洞。解决硬编码主要有两种方式: 方法一:自行实现key值 方法二:升级到1.2.5版本或以上 那么在我的项目中,选择的是升级...

Fastjson是一款开源JSON解析库,它可以解析JSON格式的字符串,支持将Java Bean序列化为JSON字符串,也可以从JSON字符串反序列化到JavaBean。 fastjson反序列化与weblogic、shiro反序列化类似,在客户端将json...

这里当时有一个问题是:如何获取Java里引用组件的版本?大多数的时候,我们只要解析pom.xml就能解析出相应组件的版本。但有的情况下,并不能获取组件的版本。比如有的pom.xml并没有设置组件的version版本,没有设置...

php反序列化漏洞的复现

标签: web安全

推荐文章

- Ubuntu/linux下下载工具_ubuntu下载软件助手 linux版本-程序员宅基地

- HTML、JSP前端页面国际化(i18n)_html全局国际化-程序员宅基地

- Python高级-08-正则表达式_写出能够匹配只有下划线和数字还有字母组成(且第一个字符必须为字母)的163邮箱(@1-程序员宅基地

- 寻仙手游维护公告服务器停服更新,寻仙手游2月1日停服更新公告 2月1日更新了什么...-程序员宅基地

- 用python自动预约图书馆座位_微信图书馆座位秒抢脚本-程序员宅基地

- Android真机或模拟器激活Xposed框架的方法_de.robv.android.xposed.installer-程序员宅基地

- 操作系统为什么要分用户态和内核态_用户态和内核态都需要cpu参与,为什么要区分-程序员宅基地

- 01—JVM与Java体系结构(简单介绍)_01_jvm与java体系结构.pptx-程序员宅基地

- 国有建筑企业数字化转型整体解决方案_建筑企业数字化转型行动方案-程序员宅基地

- 性能测试的软件------loadrunner_loadrunner有有三个图标,-程序员宅基地